Что такое фишинговая ссылка и как проверить сайт на её наличие

Содержание:

- Защита от фишинга

- Что такое фишинговые сайты.

- Требования к заемщикам

- Что такое фишинг

- Обучение

- Отзывы о дебетовых картах в банке «ВТБ»

- Условия кредитования физических лиц в Новом Уренгое

- Программные решения для организацийSoftware solutions for organizations

- Приманки в интернет-фишинге

- Как защитить себя от фишинга?

- Common Features of Phishing Emails

- Рекомендуемые кредитные карты других банков

- Технические меры: продвинутые

- Краткая история фишинга

- История

- Как защититься от фишинга

- Условия

- Что такое фишинг?

- Контакты Конга Займ: телефон, адреса, сайт

- Личный кабинет Konga — получить займ в декабре 2020 через личный кабинет МФО

- Что такое фишинговая ссылка.

- Отзывы о Konga (Конга)

- Статьи об ипотеке

- Статьи о кредитах

- Будьте внимательными

- Войти в личный кабинет Конга на konga.ru

- Краткая история фишинга

- Ошибка № 3: не проверять адресную строку сайта

- Что такое фут фишинг

- Условия по дебетовым картам

Защита от фишинга

1. Все современные браузеры обладают возможностью информирования пользователей о подозрительном сайте. Называется эта функция — «Антифишинг». Поэтому всегда поддерживайте версию своего браузера в актуальном состоянии, постоянно устанавливая последние обновления. Также, в браузеры уже бывает встроен дополнительный механизм защиты от фишинга, как это сделано в Яндекс браузере.

2. Любой современный антивирус обладает функцией предупреждения и блокировки перехода на сомнительный портал. Пользуйтесь самыми последними антивирусными решениями.

3. Борьба почтовых служб с помощью специальных спам-фильтров, которыми обрабатывается электронное письмо перед тем как попасть к пользователю.

На самом деле существует много разных способов, благодаря которым можно защититься от фишинга, но самое проверенное — быть внимательным к тому где и что вы вводите. Не переходите по странным и не проверенным ссылкам. Если это письма из банка, то лучшим способом проверить информацию будет уточняющий звонок в сам банк

Обязательно обращайте внимание на адресную строку и адрес, на котором вы в данный момент находитесь, ведь адрес http://facebook.sait.com — только похож на адрес социальной сети, но на самом деле он является фишинговой составляющей сайта sait.com

Если же вы все таки ввели свой логин и пароль на ресурсе злоумышленников и только потом заметили, что это обман, то в кратчайшие сроки зайдите на настоящий сайт и измените те данные, которые вы вводили — пароль, по возможности логин, секретные вопросы для восстановления данных. Также, обязательно сообщите о том что произошло в службу поддержки ресурса. Обычно порталы делают массовую рассылку о попытке взлома пользовательских аккаунтов и о том, что пользователи могут получить письмо с мошеннической ссылкой.

Не забудьте поделиться ссылкой на статью ⇒

Что такое дорвей (входная страница) и дорген?

В этом уроке рассмотрим такие понятия как дорвей или входная страница и дорген.

Из этого урока вы узнаете что такое капча — captcha

Из этого урока вы узнаете что такое капча (captcha).

Что такое никнейм (ник)

В этом уроке я расскажу вам что такое никней (nickname) или коротко ник.

Что такое фишинг, фишинговые ссылки и сайты?

В этом видеоуроке разберем три понятия, на которых большинство начинающих пользователей попадаются в лапы мошенников.

Что такое логин, пароль и учетная запись (аккаунт)

В этом уроке я постараюсь донести до вас определение и значение трех понятий, таких как логин, пароль и учетная запись или аккаунт.

Что такое фишинговые сайты.

Фишинговый сайт — это сайт, который полностью или частично скопирован с оригинального, но таковым не является.

Целью таких сайтов является хищение логина и пароля, который вы используете на оригинальном сайте. Пользователь переходит по фишинговой ссылке и видит перед собой обычный портал, которым постоянно пользуется. Ничего не подозревая вводит свои логин и пароль, которые тот час же становятся известны злоумышленникам.

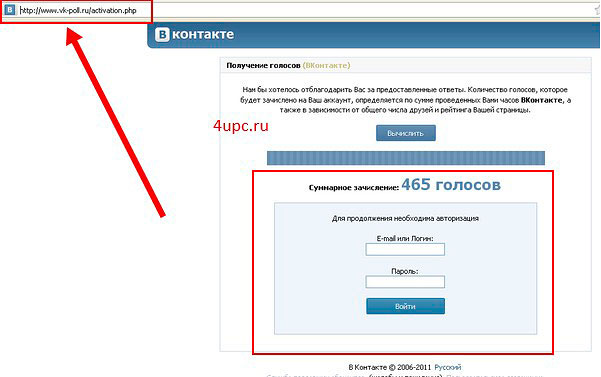

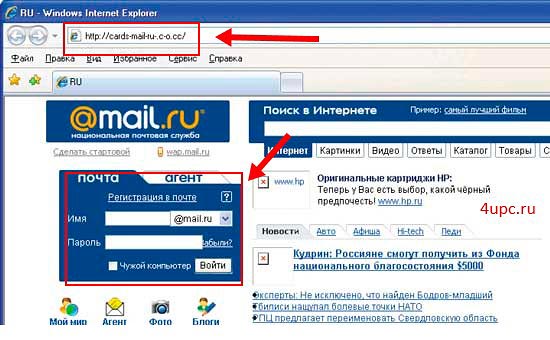

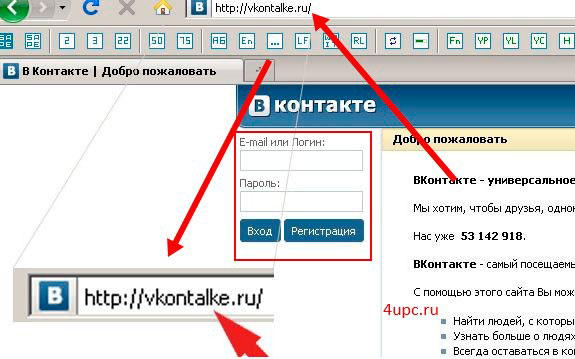

Как было описано выше, такие сайты внешне полностью копируют оригинальные, но вот если присмотреться к адресу в адресной строке или сообщениям, которые могут у вас всплывать при переходе, то вы можете удивиться. Например, адрес http://vkontalke.ru очень похож на правильный, но если посмотреть внимательнее, то вы увидите в нем ошибку. Ниже представлены примеры таких сайтов.

Требования к заемщикам

Что такое фишинг

Фишинговая атака — разновидность сетевого мошенничества с использованием принципов социальной инженерии. Цель — секретные данные пользователя, обычно состоящие из:

- логинов и паролей;

- номеров банковских карт;

- пин-кодов и других цифровых кодов доступа.

В дальнейшем, на основании полученных данных, злоумышленниками выполняется вход от имени пользователя для совершения действий в интересах взломщика. В случае банковской карты это похищение средств, если взламывается социальная сеть или электронная почта — спам-рассылка списку контактов.

В базовой модели фишинговая атака представляет тривиальный процесс, для которого не требуются уникальные знания. Требуется заманить пользователя на целевую страницу, точную копию реальной с отличающимся одной-двумя буквами URL-адресом для получения конфиденциальной персональной информации, чаще логина и пароля.

Для этого жертве отсылается сообщение с включенной в него ссылкой. В роли инструмента обычно используется электронная почта, но определенную долю занимают другие коммуникаторы:

- мессенджер;

- социальная сеть;

- форум.

Временами используются средства голосовой связи (вишинг) и печатная информация (смишинг).

Алгоритм действий злоумышленника выглядит так:

- Вход в контакт;

- Передача сообщения со ссылкой для перехода;

- Ожидание введения логина и пароля доверчивым пользователем.

До тех пор, пока пользователь собственноручно не ввел личные данные, злоумышленнику ничего не достается. Исключение представляет редкий пока еще фарминг — комплексное воздействие с внедрением вредоносной программы, которая в нужный момент изменяет содержимое кэша DNS-адресов на рабочей станции или маршрутизаторе. В результате чего пользователь во всех вариантах попадает на мошеннический сайт.

Обучение

Как мы будем учить? А учить мы будем, устраивая социальный пентест своей компании. Можно пойти несколькими способами.

Пентест на заказ

Побродив по просторам интернета можно достаточно легко найти несколько компаний, которые с радостью выпустят вашими социальными пентестерами:

Например, www.infosec.ru — phishman.ru — http://www.antiphish.ru

Можно пойти этим путем, но нужно понимать, что бюджет данного мероприятия будет зависеть от размеров организации и составлять несколько сотен тысяч рублей в минимальном варианте. По желанию заказчика, представители пентесторов даже могут провести полноценный социальный поиск и добыть адреса почты сами, а могут работать и уже с готовыми данными. Обучение по результатам пениста будет стоить отдельных денег. Из интересного в интернете мы нашли еще пару SaS сервисов:

• phishme.com

• infosecinstitute.com/phishsim

Стоить подобные сервисы будут около 20$ в год за почтовый адрес, но нужно учитывать, что готовые базы шаблонов, которые содержатся в них, будут англоязычными (хотя можно всегда загрузить свои шаблоны) + все международные сервисы (видимо для того, чтобы избежать юридических претензий) в обязательном порядке пишут маленькими буквами внизу письма, что это проверка на фишинг, что, по моему мнению, несколько снижает чистоту эксперимента.

Игровые варианты

Одной из лучших методик обучения является игровая. К примеру, недавно так поступил Сбербанк. Метод, без сомнения, эффективный, но содержит пару недостатков. К сожалению, данный метод действует по факту один раз, а учитывая развитие средств и возможностей, фишингу обучаться нужно на регулярной основе. Но что самое главное, игру нужно делать самому и под себя. В открытом доступе готовых решений найти не удалось.

GoPhish

Теперь давайте я расскажу о решении, которое в конечном счете выбрали для себя мы: GoPhish — OpenSource фреймворк для фишинга

GoPhish, пожалуй, незаслуженно обойден вниманием на Хабре. Поиском удалось найти всего одну статью по данному продукту, а продукт стоит того

Установка GoPhish

Продукт написан на Go и в скомпилированном виде представляет собой один бинарник. Установка проста и не вызывает проблем, есть хороший и простой мануал. Вся процедура установки сводится к генерации ssl сертификат и созданию простого и понятно config.json файла.

Если отметить флажок «Add tracking image», в письмо будет добавлена «следящая картинка» размером 1х1 пиксель. Картинка используется для отслеживания факта открытия письма пользователем. В тексте письма можно использовать следующие ссылочные значения:

| Значение | Описание |

|---|---|

| «.`FirstName` | Имя |

| «.`LastName` | Фамилия |

| «.`Position` | Должность |

| «.`From` | Отправитель |

| «.`TrackingURL` | url для отслеживания |

| «.`Tracker` | Картинка для отслеживания |

| «.`URL` | url страницы перехода |

Далее создаем «фишинговые» страницы (вкладка «Landing Pages»), HTML -код страницы нужно ввести в соответствующее окно интерфейса. Поскольку мы не собираемся заниматься реальным фишингом среди своих сотрудников, а хотим их обучать, в качестве фишинговый страницы мы использовали страницу с обучающим материалом, рассказывающим сотрудникам, что такое фишинг и как не попасться на его удочку. (Шаблон страницы выложим во второй части статьи).

Можно также создавать страницы с полями ввода. Причем есть опции, которые сохраняют в том числи и пароли, введенные пользователями, но лучше пользоваться этим очень аккуратно. Теперь создаем профили отправки (вкладка «Sending Profiles»), т.е. по сути некие почтовые данные от имени кого, сотрудник получит письмо и какой почтовый сервер мы будем использовать для рассылки. На последнем шаге создаем кампанию (вкладка Campaigns). «Компания» объединяет все ранее описанное. После ввода всех параметров нужно нажать кнопку «Launch campaign», и компания запустится автоматически.

За результатами компании можно следить на вкладке «Dashboard».

Отзывы о дебетовых картах в банке «ВТБ»

Условия кредитования физических лиц в Новом Уренгое

Программные решения для организацийSoftware solutions for organizations

-

Microsoft Edge и Защитник Windows Application Guard предлагают защиту от растущей угрозы целевых атак с помощью промышленного технологии Microsoft Hyper-V.Microsoft Edge and Windows Defender Application Guard offer protection from the increasing threat of targeted attacks using Microsoft’s industry-leading Hyper-V virtualization technology. Если просматриваемый веб-сайт считается ненадежным, контейнер Hyper-V будет изолировать это устройство от оставшейся части сети, предотвращая доступ к корпоративным данным.If a browsed website is deemed untrusted, the Hyper-V container will isolate that device from the rest of your network thereby preventing access to your enterprise data.

Приманки в интернет-фишинге

Киберпреступники начинают свою охоту с писем, содержащих заманчивые предложения. Они выглядят вполне правдоподобно: содержат логотипы компаний, реквизиты брендов и сайтов, под чьи названия маскируются мошенники. Ссылки, с помощью которых осуществляется фишинг в Интернете, обычно тоже подделываются под настоящие веб-ресурсы

Далее задача преступников – привлечь внимание пользователя к этой информации и заставить совершить действие.

Итоговыми действиями должна стать необходимость подтвердить платежные реквизиты, ввести ПИН-код; обновить данные учетной записи для защиты от возможных взломов.

Фишинг в Интернете может быть как целевым, так и случайным. В последнем случае охота ведется вслепую, на всех пользователей, которые могут иметь учетную запись (например, на Ebay, где таких людей довольно много). Когда целью аферистов является конкретный человек, они стараются выяснить, где он зарегистрирован: в каком банке, платежном сервисе, на каких сайтах, услугами какого провайдера пользуется. Это, конечно, дольше и сложнее, но и вероятность успеха выше.

Оплачивать по карте или с веб-кошелька аудиозаписи, книги, курсы, мобильную связь и другие товары (услуги) через Интернет очень удобно, особенно если это небольшие, в пределах 100−1000 рублей, денежные переводы. Чтобы обезопасить своих клиентов, банки всё больше усложняют процедуру аутентификации, что провоцирует людей пренебрегать всеми такими мерами. Это создает уязвимости, которыми пользуются мошенники.

Кстати, сами банки не озабочены проблемой безопасности клиентов: благополучие организации от неё не зависит. Кроме того, у банков почти нет эффективных рычагов влияния на киберпреступников

То есть клиент остается беззащитным перед мошенниками: банк посчитает его виновным по неосторожности и не возместит ущерб от интернет-фишинга. Поэтому безопасность клиента остается его личной проблемой

Приходится быть внимательным и держать в уме, что доверчивость открывает путь мошенникам и грозит денежными потерями.

Даже те люди, у которых нет банковского счета, не могут чувствовать себя в безопасности. Фишерские ссылки, помимо воровства личной информации, представляют и другие угрозы: можно подхватить троян, кейлоггер или шпионский софт на свой компьютер.

Вас также может заинтересовать: Секреты контекстной рекламы, о которых не знают даже некоторые профи

Как защитить себя от фишинга?

К сожалению, нет такого инструмента, который бы гарантировал высокий уровень защиты от такого рода мошенников. Чтобы их избежать, нужно использовать несколько элементов. Наиболее важными из них являются здравый смысл и ограниченная уверенность в каждом сообщении. Помните, мы на переднем крае борьбы с преступниками и только от вас зависит, насколько эффективно вы сможете им противостоять.

Также рекомендуется использовать антивирусные программы, несмотря на то, что они не смогут указать, что просматриваемая электронная почта является фишинговой, но они смогут заблокировать некоторые небезопасные сайты и вложения. Уверен, что антивирусное ПО обязательно поможет вам защитить компьютеры и персональные данные.

Также важно использовать актуальное программное обеспечение, в частности операционные системы, потому что новые уязвимости и проблемы безопасности постоянно обнаруживаются разработчиками и обезвреживаются. Помните, что только использование самых последних версий ОС гарантирует получение своевременных обновлений безопасности

Хорошей практикой также является использование двухэтапной проверки личности пользователя в web-сервисах. Она широко используется в электронном банкинге, но доступна во все большем количестве сервисов и веб-сайтов. Двухэтапная (или двухкомпонентная) проверка состоит в вводе дополнительного кода в дополнение к традиционному паролю и логину

Код для входа может быть отправлен вам по электронной почте, в SMS или сгенерирован приложением, предоставленным поставщиком услуг. Существуют также сторонние программы, которые позволяют связывать учетные записи со многими веб-сайтами и создавать коды в одном месте, например, на вашем смартфоне.

Однако наиболее удобной формой двухэтапной проверки являются физические ключи безопасности U2F, которые устраняют необходимость переписывать пароли и коды в блокнот. Просто вставляете ключ в USB-порт компьютера, тем самым связываясь с поддерживаемыми службами для авторизации.

Фишинг представляет собой огромную угрозу, поскольку, согласно некоторым исследованиям, он является не только причиной потери денег многими пользователями, но и основной причиной утечки данных компаний. Однако, как мы показали в этой статье, в большинстве случаев намерения киберпреступников легко распознать и предотвратить их.

Common Features of Phishing Emails

- Too Good To Be True — Lucrative offers and eye-catching or attention-grabbing statements are designed to attract people’s attention immediately. For instance, many claim that you have won an iPhone, a lottery, or some other lavish prize. Just don’t click on any suspicious emails. Remember that if it seems to good to be true, it probably is!

- Sense of Urgency — A favorite tactic amongst cybercriminals is to ask you to act fast because the super deals are only for a limited time. Some of them will even tell you that you have only a few minutes to respond. When you come across these kinds of emails, it’s best to just ignore them. Sometimes, they will tell you that your account will be suspended unless you update your personal details immediately. Most reliable organizations give ample time before they terminate an account and they never ask patrons to update personal details over the Internet. When in doubt, visit the source directly rather than clicking a link in an email.

- Hyperlinks — A link may not be all it appears to be. Hovering over a link shows you the actual URL where you will be directed upon clicking on it. It could be completely different or it could be a popular website with a misspelling, for instance www.bankofarnerica.com — the ‘m’ is actually an ‘r’ and an ‘n’, so look carefully.

- Attachments — If you see an attachment in an email you weren’t expecting or that doesn’t make sense, don’t open it! They often contain payloads like ransomware or other viruses. The only file type that is always safe to click on is a .txt file.

- Unusual Sender — Whether it looks like it’s from someone you don’t know or someone you do know, if anything seems out of the ordinary, unexpected, out of character or just suspicious in general don’t click on it!

Рекомендуемые кредитные карты других банков

Технические меры: продвинутые

- Внедрите средство для защиты от фишинговых атак в электронной почте (например, Cisco E-mail Security), включающее различные защитные меры (анализ репутации, антивирусный сканер, контроль типов вложений, обнаружение аномалий, обнаружение спуфинга, инспекция URL в ссылках, песочница и т.п.).

- Установите средства защиты на ПК (например, Cisco AMP for Endpoint) или мобильные устройства (например, Cisco Security Connector) для защиты от вредоносного кода, установленного на оконечном устройстве в результате успешной фишинговой атаки.

- Подпишитесь на фиды Threat Intelligence для получения оперативной информации о фишинговых доменах (например, Cisco Threat Grid или SpamCop).

- Используйте API для проверки доменов/отправителей в различных сервисах Threat Intelligence (например, Cisco Threat Grid, Cisco Umbrella и т.п.).

- Фильтруйте взаимодействие с C2 по различным протоколам — DNS (например, с помощью Cisco Umbrella), HTTP/HTTPS (например, с помощью Cisco Firepower NGFW или Cisco Web Security) или иных протоколов (например, с помощью Cisco Stealthwatch).

- Отслеживайте взаимодействие с Web для контроля кликов на ссылки в сообщениях, подгрузки вредоносного ПО при запуске вложений или для блокирования фишинга через социальные сети.

- Используйте плагины для почтовых клиентов для автоматизации взаимодействия со службой безопасности или производителем в случае обнаружения фишинговых сообщений, пропущенных системой защиты (например, Cisco E-mail Security plugin for Outlook).

- Интегрируйте систему динамического анализа файлов («песочницу») с системой защиты электронной почты для контроля вложений в сообщения электронной почты (например, Cisco Threat Grid).

- Интегрируйте ваш центр мониторинга безопасности (SOC) или систему расследования инцидентов (например, Cisco Threat Response) с системой защиты электронной почты для оперативного реагирования на фишинговые атаки.

Краткая история фишинга

Появившись еще в первые годы существования интернета, фишинговая атака как вид мошенничества набрала популярность не сразу. Этому способствовали объективные и психологические факторы:

- Хакеры и злоумышленники рубежа тысячелетий позиционировали себя, как людей с принципами и мессианскими идеями. Они часто считали ниже своего достоинства использование таких методов, как фишинговая атака;

- Первый интернет состоял преимущественно из пользователей, которые в среднем были неплохо продвинуты во владении компьютером. По меньшей мере, в эпоху коммутируемого соединения по телефонной линии через модем со скоростью 14 400 кбит/сек они представляли собой основную часть аудитории;

- Интернет еще не стал местом, где вращались миллионы долларов. Пока не существовало ни онлайн-банкинга, ни массового хранения средств пользователей даже в самых заметных платежных сервисах.

Появление криптовалют еще больше подлило масла в огонь. Безопасность площадок торговли цифровыми активами первоначально основывалась на той же паре «логин — пароль», взлом которой обещал одномоментное получение значительной суммы денег.

Сегодня фишингом занимаются уже не одиночки, как это было раньше, а целые сообщества с четким распределением ролей. Часто это интернациональные группировки, где одни занимаются сбором данных, другие — рассылками, а третьим достается изготовление фальшивого веб-контента.

Ежедневно в интернете создаются десятки тысяч новых фишинговых сайтов, и эта цифра постоянно увеличивается.

История

Техника фишинга была подробно описана в 1987 году, а сам термин появился 2 января 1996 года в новостной группе alt.online-service.America-Online сети Usenet, хотя возможно его более раннее упоминание в хакерском журнале .

Ранний фишинг на AOL

Фишинг на AOL тесно связан с варез-сообществом, занимавшимся распространением программного обеспечения с нарушением авторского права, мошенничеством с кредитными картами и другими сетевыми преступлениями. После того, как в 1995 году AOL приняла меры по предотвращению использования поддельных номеров кредитных карт, злоумышленники занялись фишингом для получения доступа к чужим аккаунтам.

Фишеры представлялись сотрудниками AOL и через программы мгновенного обмена сообщениями обращались к потенциальной жертве, пытаясь узнать её пароль. Для того, чтобы убедить жертву, использовались такие фразы, как «подтверждение аккаунта», «подтверждение платёжной информации». Когда жертва говорила пароль, злоумышленник получал доступ к данным жертвы и использовал её аккаунт в мошеннических целях и при рассылке спама. Фишинг достиг таких масштабов, что AOL добавила ко всем своим сообщениям фразу: «Никто из работников AOL не спросит Ваш пароль или платёжную информацию».

После 1997 года AOL ужесточила свою политику в отношении фишинга и вареза и разработала систему оперативного отключения мошеннических аккаунтов. В то же время многие фишеры, по большей части подростки, уже переросли свою привычку, и фишинг на серверах AOL постепенно сошёл на нет.

Переход к финансовым учреждениям

Захват учётных записей AOL, позволявший получить доступ к данным кредитной карты, показал, что платёжные системы и их пользователи также уязвимы. Первой известной попыткой стала атака на платёжную систему e-gold в июне 2001 года, второй стала атака, прошедшая вскоре после теракта 11 сентября. Эти первые попытки были лишь экспериментом, проверкой возможностей. А уже в 2004 году фишинг стал наибольшей опасностью для компаний, и с тех пор он постоянно развивается и наращивает потенциал.

Фишинг сегодня

Диаграмма роста числа зафиксированных случаев фишинга

Целью фишеров сегодня являются клиенты банков и электронных платёжных систем. В США, маскируясь под Службу внутренних доходов, фишеры собрали значительные данные о налогоплательщиках. И если первые письма отправлялись случайно, в надежде на то, что они дойдут до клиентов нужного банка или сервиса, то сейчас фишеры могут определить, какими услугами пользуется жертва, и применять целенаправленную рассылку. Часть последних фишинговых атак была направлена непосредственно на руководителей и иных людей, занимающих высокие посты в компаниях.

Фишинг стремительно набирает свои обороты, но оценки ущерба сильно разнятся: по данным компании Gartner, в 2004 году жертвы фишеров потеряли 2,4 млрд долларов США, в 2006 году ущерб составил 2,8 млрд долларов, в 2007 — 3,2 миллиарда; в одних лишь Соединённых Штатах в 2004 году жертвами фишинга стали 3,5 миллиона человек, к 2008 году число пострадавших от фишинга в США возросло до 5 миллионов.

Как защититься от фишинга

Методы защиты от большинства атак достаточно просты и целиком в руках пользователя. Для этого стоит соблюдать следующие правила:

Понимание факта, что в любой структуре безопасности с использованием цифровых устройств самым уязвимым звеном является человек, плюс внимание к нюансам, точный контроль за получаемыми в письмах файлами и ссылками не оставят злоумышленникам возможности похитить ваши данные. Безопасность начинается с человека, который до тех пор, пока собственноручно не ввел данные или не загрузил файл, находится в безопасности

Безопасность начинается с человека, который до тех пор, пока собственноручно не ввел данные или не загрузил файл, находится в безопасности.

Дублирование SIM-карт как вид мошенничества и как от него защититься

Крах доллара США как мировой резервной валюты. Как начнется мировой финансовый кризис

Ушлый рынок ICO: Советы новобранцам

Coin Post, 2017-2019. Все материалы данного сайта являются объектами авторского права. Запрещается копирование, распространение (в том числе, путем копирования на другие сайты и ресурсы в Интернете с указанием источника) или любое иное использование информации без предварительного согласия правообладателя.

Условия

Что такое фишинг?

Самое простое определение фишинга заключается в том, что это метод мошенничества, при котором преступники, выдавая себя за представителей доверенных учреждений, вымогают конфиденциальные данные, чаще всего – пароли для входа в сервисы электронных банковских услуги, внутренние сети компании, а также номера платежных карт и адреса электронной почты.

Для этого злоумышленники используют вредоносное ПО или пытаются при помощи социальной инженерии заставить жертв предпринять определенные действия, которые помогут им получить желаемый результат. Атаки, направленные против обычных пользователей, относительно просты, но киберпреступники все чаще используют более сложные методи фишинга, которые требуют сбора информации о жертвах, чтобы подавить их бдительность и заставить играть по своим правилам.

Контакты Конга Займ: телефон, адреса, сайт

Личный кабинет Konga — получить займ в декабре 2020 через личный кабинет МФО

Что такое фишинговая ссылка.

Фишинговая ссылка — это ссылка на мошеннический интернет-ресурс.

Обычно эти ссылки ведут на интернет-ресурсы, которые являются копиями сайтов известных организаций, к примеру, банка, социальной сети и т.д. Перейдя по такой ссылке вы попадаете на мошеннический ресурс, где вас разными приемами пытаются заставить ввести свой логин и пароль. Существует несколько видов таких ссылок. Они могут быть прямыми — когда ссылка, которую вы получаете в письме или в личном сообщении, ведет на ту же страницу, что и ее адрес. Также, как я уже писал выше, она может быть с редиректом — перенаправлять вас сначала на один сайт, потом на другой, потом на третий и т.д. А также быть скрытой, т.е. внешне она будет выглядеть правильно, но в реальности будет вести на фишинговую страницу.

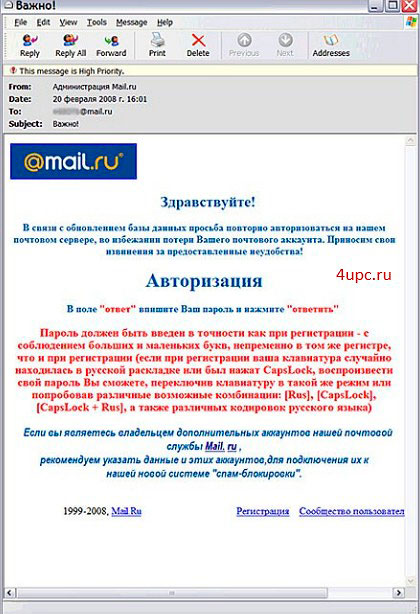

Ниже представлено письмо, в котором присутствует фишинговая ссылка.

Отзывы о Konga (Конга)

Статьи об ипотеке

Разница между аннуитетными и дифференцированными платежами

Условия ипотеки на строительство жилья

Как оплатить ипотечный кредит?

Как получить господдержку по ипотеке

Статьи о кредитах

Досрочное погашение автокредита

Рефинансирование кредита в том же банке

Услуга «Домашний банк» от Газпромбанка

Как вернуть страховку по кредиту Сбербанка

Будьте внимательными

Как вам могут подсунуть такой сайт, есть пару примеров.

И еще куча вариантов, как можно заманить жертву на такой вот сайт.

Смотрите куда вы переходите, если вы сидите в данный момент в контакте и вам дают ссылку, вы по ней переходите, видите страницу авторизации, у вас сразу же должно закрасться подозрение

Обратите внимание на адрес сайта. Допустим вконтакте, адрес его: vk.com или vkontakte.ru

Не многие могут запомнить длинные доменные имена сайтов, их легче всего подделать. Я думаю из-за этого социальная сеть вконтакте, перешла на столь короткий доменный адрес, чтобы его было труднее подделать. Если вы увидите адрес vk.org то вы особо и не увидите подвоха, если после него чего-нибудь написать, например: так вообще адрес как адрес. Ну так вот, если вас где-то просят ввести пароль, проверяйте внимательно доменный адрес.

Войти в личный кабинет Конга на konga.ru

Заемщик заполняет поля на панели входа:

- Номер своего сотового телефона.

- Придуманный и продублированный в анкете пароль.

- Нажимает кнопку «Войти».

Теперь можно войти в личный кабинет.

Войти в личный кабинет по номеру мобильного телефона возможно только в случае восстановления пароля.

Восстановление пароля

На панели входа есть вкладка «Забыли пароль?» Для восстановления пароля нужно указать:

- Номер телефона, указанный при заполнении анкеты.

- Нажать клавишу «Отправить SMS-код».

Краткая история фишинга

Появившись еще в первые годы существования интернета, фишинговая атака как вид мошенничества набрала популярность не сразу. Этому способствовали объективные и психологические факторы:

- Хакеры и злоумышленники рубежа тысячелетий позиционировали себя, как людей с принципами и мессианскими идеями. Они часто считали ниже своего достоинства использование таких методов, как фишинговая атака;

- Первый интернет состоял преимущественно из пользователей, которые в среднем были неплохо продвинуты во владении компьютером. По меньшей мере, в эпоху коммутируемого соединения по телефонной линии через модем со скоростью 14 400 кбит/сек они представляли собой основную часть аудитории;

- Интернет еще не стал местом, где вращались миллионы долларов. Пока не существовало ни онлайн-банкинга, ни массового хранения средств пользователей даже в самых заметных платежных сервисах.

Появление криптовалют еще больше подлило масла в огонь. Безопасность площадок торговли цифровыми активами первоначально основывалась на той же паре «логин — пароль», взлом которой обещал одномоментное получение значительной суммы денег.

Сегодня фишингом занимаются уже не одиночки, как это было раньше, а целые сообщества с четким распределением ролей. Часто это интернациональные группировки, где одни занимаются сбором данных, другие — рассылками, а третьим достается изготовление фальшивого веб-контента.

Ежедневно в интернете создаются десятки тысяч новых фишинговых сайтов, и эта цифра постоянно увеличивается.

Ошибка № 3: не проверять адресную строку сайта

Что нужно проверять при переходе на сайт

Всегда проверяйте адресную строку браузера. Иногда можно попасть на фишинговый сайт даже при переходе с одной страницы известного вам портала на другую.

Безопасность соединения. Если вы хотите ввести персональную информацию или данные карты, сделать покупку через сайт, то перед его адресом обязательно должно стоять https и значок закрытого замка. Буква s и закрытый замок означают, что соединение защищено: когда вы вводите на сайте данные, они автоматически шифруются и их не могут перехватить.

Защищенное соединение — требование обязательное, но не достаточное. Хакеры не могут подключиться к такому сайту и узнать ваши данные. Но это не гарантия того, что сам сайт создан законопослушной компанией. В последнее время и преступники умудряются получать сертификаты безопасности для своих сайтов.

Дизайн. Даже если вы проморгали лишнюю букву в адресе, а преступники организовали защищенное соединение, плохой дизайн сайта должен броситься в глаза.

Преступники создают онлайн-ресурсы с простой целью — собрать конфиденциальные данные. Поэтому в большинстве случаев они не мудрят со структурой и дизайном сайта. Небрежная верстка, орфографические ошибки, неработающие разделы и ссылки — явные признаки фальшивки.

Но если у мошенников большие амбиции, они могут вложиться в создание сайта, который максимально точно повторяет интернет-ресурс известной организации. Или создать красивый и качественный сайт своего собственного «проекта». Так что только на дизайн тоже ориентироваться нельзя.